Este programa oferece aos usuários instrumentos para extração e interceptação de senhas. Capaz de visualizar a lista de todos os usuários ativos e receber suas chaves.

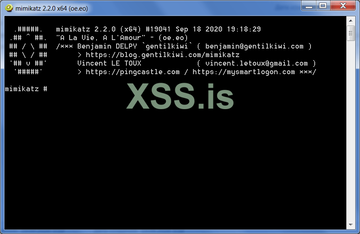

Mimikatz é um utilitário do Windows para extrair senhas do sistema de despejos de memória ou arquivos de hibernação. O acesso a uma conta de administrador é necessário para usar o aplicativo.

O objetivo principal

Esta ferramenta explora uma vulnerabilidade de segurança presente em todos os sistemas operacionais Windows modernos. Ele permite que o usuário extraia a senha da RAM e descriptografe para obter a senha.

O sistema operacional armazena todos os dados confidenciais em um formulário de hash protegido. Mesmo ferramentas especiais de descriptografia não podem adivinhar a senha pela força bruta do sistema. No entanto, alguns serviços do Windows, como Verificador de segurança de autenticação e LSASS, exigem a senha original do usuário em formato de texto não criptografado.

Interceptar palavras-chave

Existem arquivos executáveis para sistemas operacionais de 32 e 64 bits. O usuário é solicitado a iniciar o aplicativo com privilégios de administrador. A próxima etapa é executar a seguinte sequência de comandos:privilegio::debug e securlsa::logonPasswords full. Uma lista de todos os usuários ativos e suas senhas será exibida na janela do console.

O PowerShell é necessário para extrair as chaves do despejo de memória. Você pode iniciar um terminal e digitar Get-Process lsass | Out-Minidump. O arquivo DMP será criado na pasta do sistema. É possível enviá-lo para outra máquina e executar o comando securlsa::minidump com o nome do arquivo dump como argumento. Depois disso, você pode digitar a sequência::logonPasswords e acessar a chave descriptografada.

Características

~ grátis para baixar e usar;

~ permite interceptar senhas do sistema;

~ capaz de extrair palavras-chave de despejos de memória;

~ uma lista de todos os usuários e senhas ativos pode ser exibida;

~ compatível com todas as versões modernas do Windows.